云计算环境下安全风险分析

DOIT云计算 12年05月04日 00:47 【来稿】 作者:H3C 孙松儿 责任编辑:王林

3.2 虚拟化技术引发的新的安全风险

服务器虚拟化是现阶段云计算数据中心实施最为广泛的技术,基于服务器的虚拟化技术,可以将 单台物理服务器虚拟出多台虚拟机并独立安装各自的操作系统 和应用程序,从而有效提升服务器本身的利用效率。在这种模型下该虚拟化技术将可能导致以下三个方面的新安全风险,并进而影响到单个物理服务器或全体虚拟机 的运行安全。

1)虚拟化软件各种底层应用程序的安全漏洞。

以VMware、Citrix和微软的虚拟化应用程序 ESX/XEN/Hyper-V为代表的虚拟化应用程序本身可能存在的安全漏洞将影响到整个物 理主机的安全。黑客在利用漏洞入侵到主机系统之后,可以对整个主机上的虚拟机进行任意的配置破坏,从而导致系统不能对外提供业务,或者是将相关数据进行窃 取。同时,针对以vCenter为代表的虚拟机配置管理程序,考虑到其涉及到全部虚拟机的安全,因此针对这类管理平台软件的安全漏洞攻击,也是新的安全风 险。

2)虚拟机应用程序的安全漏洞。

这些应用程序是云服务交付的核心组成,包括Web前端的应用程序、各种中间件 应用程序及数据库程序等,即使在传统网络安全环境下,他们仍然会因为编 程技术的缺陷而存在多个安全漏洞,在云计算环境下,这些安全漏洞会继续存在,典型如各种Web会话控制漏洞、会话劫持漏洞及各种注入攻击漏洞。同时为了适 应或使用虚拟化环境下的各种API管理接口,也可能产生一些新的安全漏洞。

3.3 云计算虚拟机流量交换的安全新风险

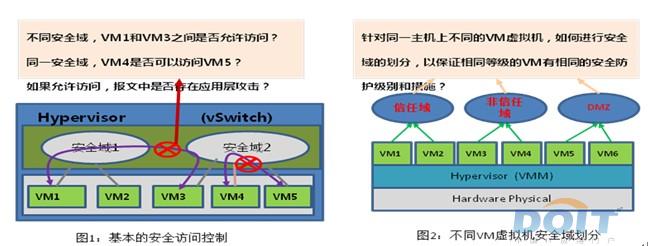

在虚拟化环境下,单台物理服务器上可以虚拟化出多个完全独立的虚拟机并运行不同的操作系统和应用程序,各虚拟机之间可能存在直接的二层流量交换,而这种二层交换并不需要经过外置的二层交换机,管理员对于该部分流量既不可控也不可见,从而面临新的问题(如图2所示):

1)管理员如何判断VM虚拟机之间的访问是否符合预定的安全策略,如何实现对这些VM之间的流量访问进行允许或禁止的安全策略设置?

2)如果该VM之间的流量互访被允许,如何判断这些访问流量是否存在攻击行为?是否存在针对WEB应用层安全漏洞的攻击?云计算环境下的安全防护需要有针对性的解决方案。

图2 虚拟机流量交换安全风险示意图

3.4 云的终端安全接入及访问控制的风险

传 统的网络安全模型中,针对网络终端用户的安全接入和访问控制也有成熟的解决方案,但是在云计算环境下,对于云端用户的安全接入和访问控制,出现了 一些新的要求,特别是在IaaS的服务模型出现后,服务商需要为每个用户提供自助服务管理界面,需要针对不同企业或类型的租户提供差异化的用户身份认证管 理授权策略,确保“合法”的用户访问正确的服务器,同时也需要在用户访问行为的日志记录和安全事件的报告分析方面提供差异化的解决方案,为此参与该解决方 案的用户认证网关、AAA认证授权平台在相关的多实例多域支持方面有更加严格的要求。薄弱的用户验证机制,或者是单因素的用户密码验证很可能产生安全隐 患,而云自助服务管理门户的潜在安全漏洞又将导致各种未经授权的非法访问,从而产生新的安全风险。

结束语

在建设云计算的过程中,只要分析清楚当前环境中可能存在的安全风险,并通过技术和管理的手段,制定相应的安全建设的框架,就可以最大程度的实现云计算环境的系统安全,保证云计算业务的安全交付。

腾讯微博

腾讯微博